Domains for fake websites related to Tokyo Olympic

Tokyo Olympic 개막이 얼마 남지 않은 상황에서 Tokyo Olympic 관련된 가짜 웹사이트를 위한 도메인들 다수가 생성되었다.

Tokyo Olympic 관련 가짜 웹사이트 도메인들은 대부분 6월 말에서 7월 초에 DGA(Domain Generation Algorithm)를 이용해 생성되었다.

여기에 사용된 IP 대부분이 기존 사이버 범죄 해킹 그룹들이 배송 관련 악성 스팸 메일 발송과 개인정보 및 금융정보 탈취형 악성코드를 유포하는 것에 사용되었던 사례가 있다.

Tokyo Olympic 및 QATAR World Cup과 같은 전세계적인 이벤트는 APT 해킹 그룹들보다는 유럽에 기반을 둔 사이버 범죄 해킹 그룹들에게는 좋은 호재로 작용한다.

이미 6월 말에 특정 사이버 범죄 해킹 그룹은 QATAR World Cup 관련 내용을 악성코드의 파일명으로 사용하여, 일반인의 호기심을 자극하고 있다.

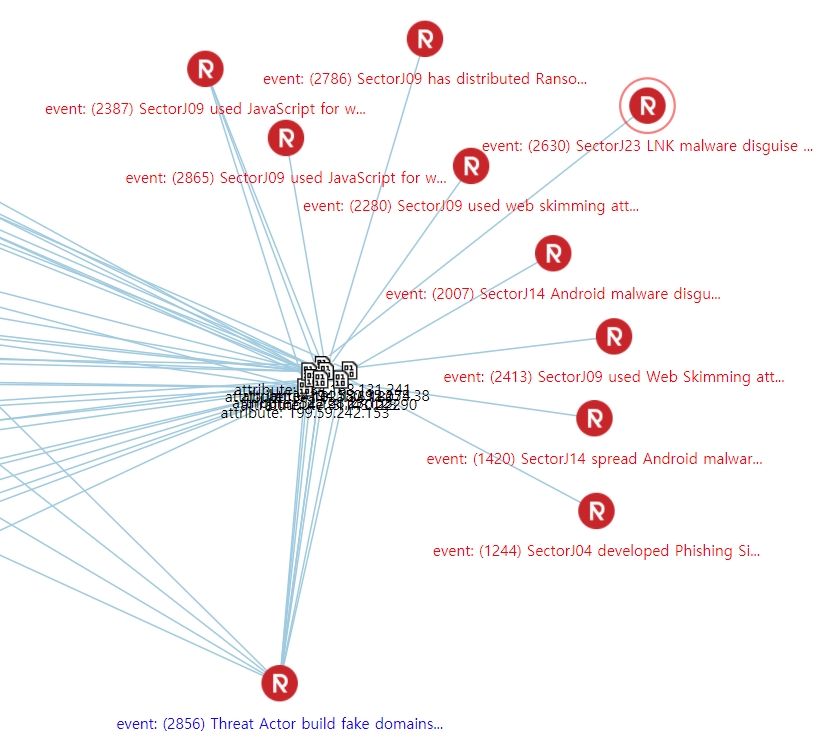

첫 번째 이미지는 ThreatRecon Platform에서 발견된 Tokyo Olympic 관련 가짜 도메인들과 다수의 사이버 범죄 해킹 그룹이 과거에 사용한 IP들과의 연결성을 보여준다. SectorJ 그룹들은 ThreatRecon Team에서 분석 중인 사이버 범죄 해킹 그룹들을 지칭한다.

[그림 1: Tokyo Olympic 관련 가짜 도메인들과 다수의 사이버 범죄 이벤트 간의 연결성]

두 번째 이미지는 ThreatRecon Team에서 분석한 Tokyo Olympic 관련 가짜 웹사이트이며, 이들은 개인정보들을 수집해 Ransomware 와 같은 악성코드가 첨부된 악성 스팸 메일을 발송하기 위한 목적으로 사용하는 것으로 판단된다.

[그림 2: Tokyo Olympic 관련 가짜 웹사이트 화면]

IoC(Indicators of Compromise) 및 권고 사항과 함께 개별 위협 이벤트를 자세히 설명하는 전체 보고서는 기존 NSHC ThreatRecon 고객에게 제공됩니다. 자세한 내용은 service@nshc.net으로 문의해 주시기 바랍니다.