SectorB31 uses compromised routers to targeted attack to entities in Europe

동아시아에 위치한 정부의 지원을 받는 SectorB31 해킹 그룹이 유럽의 특정 국가를 해킹하기 위한 활동이 최근 발견되었다.

해당 APT(Advanced Persistent Threat) 형태의 해킹 그룹은 동일 정부의 지원을 받는 다른 해킹 그룹들과 달리 그 활동 빈도가 높지 않으며, 해킹 대상 대부분이 유럽에 위치한 특정 정부 또는 정부 관련 기관들이 그 대상인 특징을 갖고 있다.

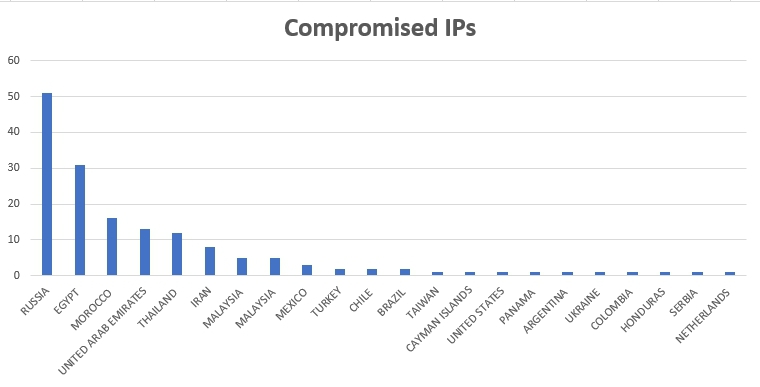

해당 그룹의 이번 해킹 활동에 발견된 IP들은 총 22개 국가에 걸쳐 있다. 이들 중 대부분이 유럽과 중동에 위치하고 있으며, 일부는 동남아시아에 위치하고 있다. 해당 IP들은 주로 해당 국가의 통신사에서 운영하는 라우터(Router) 장비이거나, 민간 기업에서 운영하는 클라우드 서버 등으로 분석 되었다.

[그림 1: 해킹 활동에서 발견된 IP가 위치한 국가 통계]

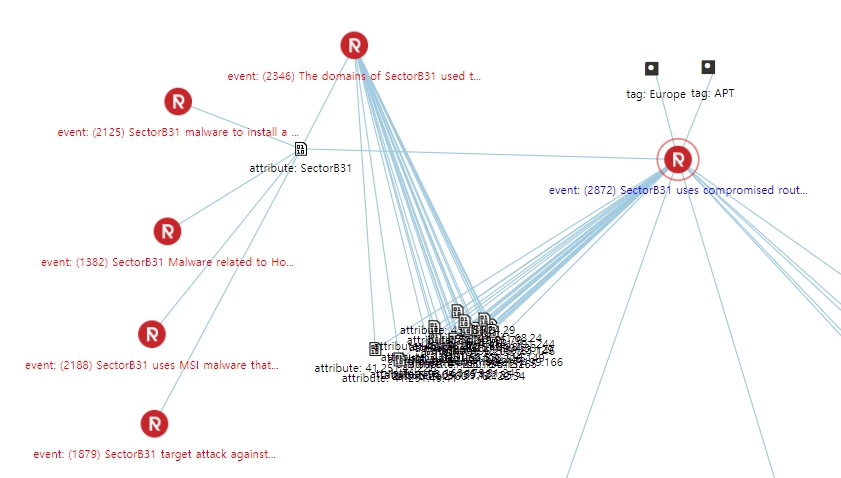

특히 흥미로운 부분은 해당 IP들 중 일부는 이미 올해 1월 유럽에 위치한 다른 국가 기관들을 해킹 하기 위한 활동에서 사용되었다는 점이다. [그림 2]는 ThreatRecon Platform에서 이번 해킹 활동에서 발견된 IP들 중 일부가 동일 그룹의 1월에 있었던 해킹 활동 관련 위협 이벤트와 연관성을 나타내고 있다.

[그림 2: ThreatRecon Platform에서 확인한 연관 이벤트]

이러한 사항들로 미루어 SectorB31 그룹은 1차적으로 다른 국가의 통신사와 민간 기업에서 운영하는 클라우드 서버 등을 해킹한 후 이를 거점으로 다시 목표로 하는 특정 국가들에 대한 해킹 활동을 수행하는 것을 알 수 있다.

그러므로, APT 해킹 그룹의 최종적인 해킹 목표 국가에 대한 위협의 비중 만큼, 중간 경유지 등으로 활용되는 국가의 네트워크 인프라에 대한 위협도 그만큼 큰 것으로 분석된다.

IoC(Indicators of Compromise) 및 권고 사항과 함께 개별 위협 이벤트를 자세히 설명하는 전체 보고서는 기존 NSHC ThreatRecon 고객에게 제공됩니다. 자세한 내용은 service@nshc.net으로 문의해 주시기 바랍니다.