Monthly Threat Actor Group Intelligence Report, November 2023 (KOR)

2023년 10월 21일에서 2023년 11월 20일까지 NSHC ThreatRecon팀에서 수집한 데이터와 정보를 바탕으로 분석한 해킹 그룹(Threat Actor Group)들의 활동을 요약 정리한 내용이다.

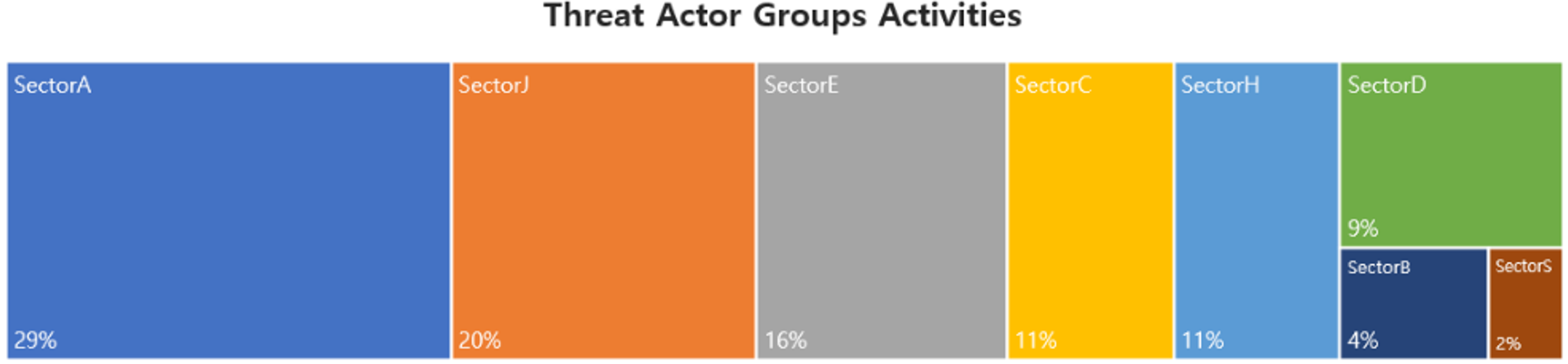

이번 11월에는 총 29개의 해킹 그룹들의 활동이 확인되었으며, SectorA 그룹이 29%로 가장 많았으며, SectorJ, SectorE그룹의 활동이 그 뒤를 이었다.

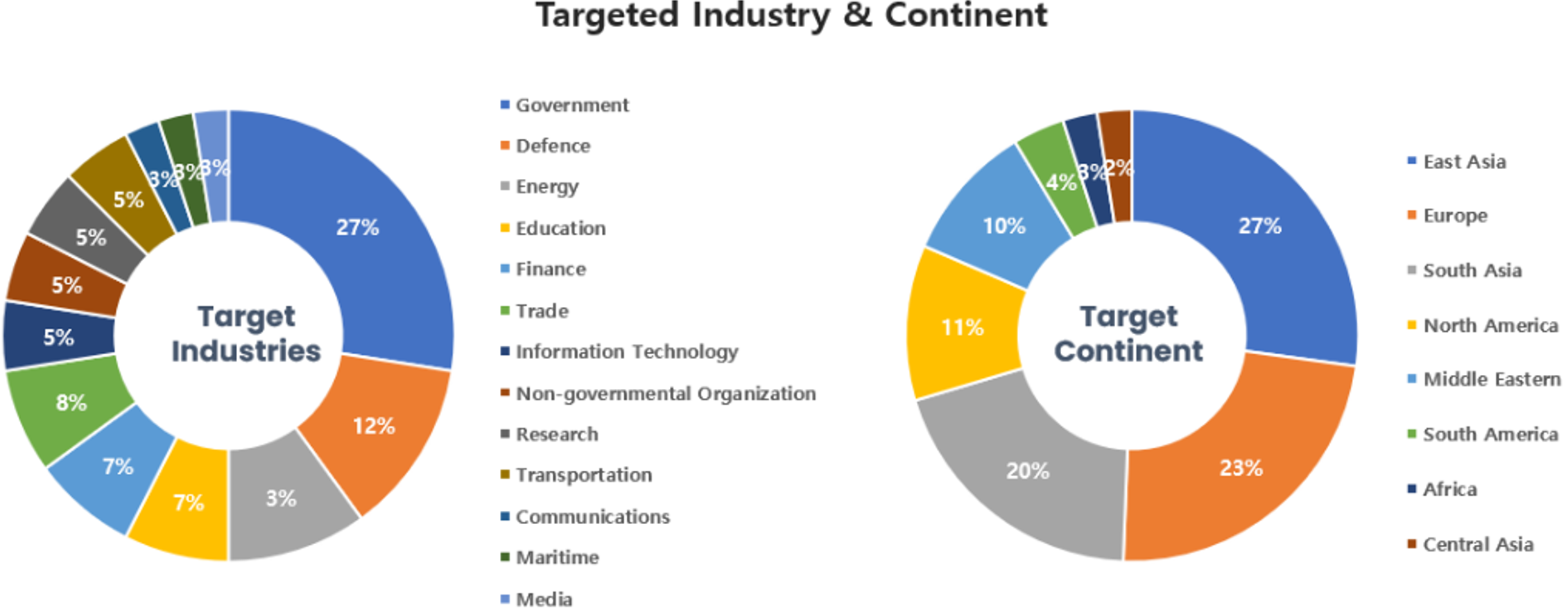

이번 11월에 발견된 해킹 그룹들의 해킹 활동은 정부 기관과 국방 분야에 종사하는 관계자 또는 시스템들을 대상으로 가장 많은 공격을 수행했으며, 지역별로는 동아시아(East Asia)와 유럽(Europe)에 위치한 국가들을 대상으로 한 해킹 활동이 가장 많은 것으로 확인된다.

1. SectorA 그룹 활동 특징

2023년 11월에는 총 5개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorA02, SectorA04, SectorA05, SectorA06, SectorA07그룹이다.

SectorA02 그룹의 활동은 한국, 미국에서 발견되었다. 해당 그룹은 북한 국제 안보 군사 정세 관련 문서로 위장한 윈도우 바로가기(LNK) 형식의 악성코드를 사용했으며, 최종적으로 파워쉘(PowerShell) 명령을 통해 추가 악성코드를 다운로드하여 메모리 영역에서 실행시킨다.

SectorA04 그룹의 활동은 한국, 러시아에서 발견되었다. 해당 그룹은 아파치 액티브MQ(Apache ActiveMQ)의 취약점(CVE-2023-46604)을 악용하여 원격 제어 및 백도어(Backdoor) 기능을 가진 악성코드를 배포했다.

SectorA05 그룹의 활동은 한국에서 발견되었다. 해당 그룹은 보안 메일로 위장한 HTML 형식의 파일을 사용했으며, 간담회 사례비 문서로 위장한 윈도우 바로가기(LNK) 형식의 악성코드 실행을 유도했다. 최종적으로 공격자의 명령에 따라 키로깅(Keylogging), 정보 탈취 등 다양한 기능을 수행하는 PE 파일 형식의 악성코드를 다운로드 및 실행한다.

SectorA06 그룹의 활동은 이스라엘, 미국, 멕시코, 오스트리아, 중국, 일본에서 발견되었다. 해당 그룹은 공개 디스코드(Discord) 채널에서 블록체인 엔지니어를 사칭하여 암호화폐 거래소 플랫폼의 블록체인 엔지니어를 대상으로 파이썬(Python) 도구로 위장한 macOS 악성코드를 전달하고, 실행하도록 유도했다.

SectorA07 그룹의 활동은 한국에서 발견되었다. 해당 그룹은 국세청 과세 증명서로 위장한 윈도우 바로가기(LNK) 형식의 악성코드를 사용했으며, 최종적으로 시스템 정보를 수집하는 비주얼 베이직 스크립트(Visual Basic Script)와 배치(Batch) 스크립트 파일을 사용했다.

현재까지 계속 지속되는 SectorA 해킹 그룹들은 한국과 관련된 정치, 외교 활동 등 정부 활동과 관련된 고급 정보를 수집하기 위한 목적을 가지며 전 세계를 대상으로 한 금전적인 재화의 확보를 위한 해킹 활동을 병행하고 있다. 이들의 해킹 목적은 장기간에 걸쳐 지속되고 있으며, 이러한 전략적 해킹 목적으로 당분간 변화 없이 지속적으로 진행될 것으로 판단된다.

2. SectorB 그룹 활동 특징

2023년 11월에는 총 2개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorB04, SectorB22 그룹이다.

SectorB04 그룹의 활동은 프랑스, 헝가리, 캐나다에서 발견되었다. 해당 그룹은 은행 계좌 정보로 위장한 MS 워드(Word) 문서가 첨부된 스피어 피싱(Spear Phishing) 이메일을 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 퀘이사RAT(QuasarRAT)로 알려진 원격 제어 도구를 사용하여 C2 서버로부터 전달받은 명령에 따라 시스템 정보 수집, 키로깅(Keylogging), 비디오 캡쳐(Video Capture) 등의 다양한 명령을 수행하였다.

SectorB22 그룹의 활동은 필리핀, 미국, 스웨덴에서 발견되었다. 해당 그룹은 정부 기관을 대상으로 외교 정책 전략 보고서로 위장한 ZIP 압축 파일을 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 C2 서버와 통신 시 마이크로소프트(Microsoft) 트래픽(Traffic)으로 위장하려고 시도하였으며, C2 서버로부터 전달받은 명령에 따라 다양한 명령을 수행하였다.

현재까지 지속되는 SectorB 해킹 그룹들의 해킹 활동 목적은 전 세계를 대상으로 각국 정부 기관의 정치, 외교 활동 등 정부 활동 관련 고급 정보를 수집하기 위한 것으로 분석된다.

3. SectorC 그룹 활동 특징

2023년 11월에는 총 4개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorC05, SectorC08, SectorC13, SectorC19 그룹이다.

SectorC05 그룹의 활동은 우크라이나, 대만, 덴마크에서 발견되었다. 해당 그룹은 산업 제어 시스템((Industrial Control System, ICS)을 대상으로 악성코드를 이용한 공격을 시도했으며, 변전소의 차단기를 임의로 작동시켜 중요 인프라 시설에 정전을 발생시켰다.

SectorC08 그룹의 활동은 미국, 베트남, 칠레, 폴란드, 독일, 홍콩, 우크라이나에서 발견되었다. 해당 그룹은 이동식 USB 드라이브를 통해 전파하는 기능을 가진 비주얼 베이직 스크립트(Visual Basic Script) 파일 형식의 악성코드를 사용했다.

SectorC13 그룹의 활동은 러시아에서 발견되었다. 해당 그룹은 기본정보 등록 서류로 위장한 MS 워드(Word) 악성코드를 사용했으며, 공격 대상이 해당 MS 워드(Word) 악성코드를 실행할 경우 템플릿 인젝션(Template Injection) 기법을 통해 악의적인 코드가 포함된 MS 워드(Word) 템플릿(Template)이 다운로드 및 실행된다.

SectorC19 그룹의 활동은 그리스, 몰도바, 베트남, 파키스탄, 튀니지에서 발견되었다. 해당 그룹은 정부 기관을 대상으로 라운드큐브(RoundCube) 웹 메일(Web Mail) 서버 취약점(CVE-2023-5631)과 짐브라 콜라보레이션(Zimbra Collaboration) 취약점(CVE-2023-37580)을 사용했다.

현재까지 지속되는 SectorC 해킹 그룹들의 해킹 활동은 이들을 지원하는 정부와 인접한 국가를 포함한 전 세계를 대상으로 각 국가들의 정부 기관의 정치, 외교 활동 등 정부 활동 관련 고급 정보를 수집하기 위한 목적으로 분석된다.

4. SectorD 그룹 활동 특징

2023년 11월에는 총 3개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorD02, SectorD15, SectorD28 그룹이다.

SectorD02 그룹의 활동은 요르단, 에스토니아, 이스라엘, 아랍에미리트에서 발견되었다. 해당 그룹은 이스라엘 전쟁 테마를 사용한 윈도우 바로가기(LNK) 형식의 악성코드를 사용했으며, 최종적으로 공격 대상 시스템을 원격으로 제어할 수 있는 원격 모니터링 관리 도구(Remote Monitoring Management, RMM)를 사용했다.

SectorD15 그룹의 활동은 이스라엘, 영국에서 발견되었다. 해당 그룹은 운송 및 물류 관련 웹 사이트를 대상으로 워터링 홀(Watering Hole) 공격을 시도했으며, IMAP(Internet Messaging Access Protocol) 계정으로 이메일을 전송하는 기능을 가진 닷넷(.NET)으로 제작된 악성코드를 사용했다.

SectorD28 그룹의 활동은 아랍에미리트, 요르단, 쿠웨이트, 오만, 이라크, 사우디아라비아, 이스라엘에서 발견되었다. 해당 그룹은 Windows HTTP 스택 드라이버를 활용하여 HTTP 요청을 통한 원격 명령 실행을 시도했으며, 웹쉘(WebShell)이나 백도어(Backdoor) 유형의 추가 악성코드를 사용하여 악의적인 행위를 지속했다.

SectorD 해킹 그룹들은 주로 정치적인 경쟁 관계에 있는 국가들을 대상으로 해킹 활동을 수행한다. 최근 SectorD 해킹 그룹들은 이들을 지원하는 정부와 반대되는 활동을 수행하는 인물 또는 국가들의 정치, 외교 활동과 같은 고급 정보를 수집하기 위한 목적을 갖는 것으로 분석된다.

5. SectorE 그룹 활동 특징

2023년 11월에는 총 5개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorE01, SectorE02, SectorE03, SectorE04, SectorE05 그룹이다.

SectorE01 그룹의 활동은 파키스탄, 방글라데시, 중국에서 발견되었다. 해당 그룹은 채용 문서로 위장한 윈도우 바로가기(LNK) 파일을 배포하여 공격 활등을 하였으며, 공격 대상 시스템에서 악성코드를 사용하여 사용자 계정 이름, 공인 IP 주소 및 MAC 주소 등의 시스템 정보를 C2 서버로 전달하고, C2 서버로부터 응답 받은 명령 프롬프트(Command Prompt) 명령을 실행한 결과를 C2 서버로 전달하였다.

SectorE02 그룹의 활동은 파키스탄, 네덜란드, 영국, 인도에서 발견되었다. 해당 그룹은 팩스 사본(Fax Copy)으로 위장한 MS 엑셀(Excel) 문서와 사이버 보안 연구 프로그램으로 위장한 MS 워드(Word) 문서를 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 다운로드 기능의 악성코드를 사용하여 추가 악성코드를 다운로드 받은 다음 실행하도록 하여 추후 공격을 위한 발판을 마련하였다. 이외에도 해당 그룹은 메시징 애플리케이션(Messaging Application)으로 위장한 안드로이드 악성코드를 배포하여 공격 활동을 하였으며, 공격 대상 단말기에서 악성코드를 사용하여 C2 서버로부터 전달받은 명령에 따라 통화 기록, 연락처, 캘린더 이벤트(Calendar event), SMS 메시지, 파일, 화면 녹화 등의 민감한 데이터를 탈취하여 C2 서버로 전송하였다.

SectorE03 그룹의 활동은 러시아, 타지키스탄, 키르기스스탄, 베트남, 인도, 일본에서 발견되었다. 해당 그룹은 독립 국가 연합(CIS) 국가의 정부 및 기관을 대상으로 악성코드를 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 악성코드를 사용하여 텔레그램(Telegram) API을 통해 전달받은 명령에 따라 파워쉘(PowerShell) 명령 실행 및 다운로드 기능을 수행하였으며, 러스트(Rust) 및 고언어(Golang)로 재작성 한 동일한 기능의 악성코드를 배포하기도 하였다. 이외에도 해당 그룹은 안전한 인터넷 사용 가이드로 위장한 윈도우 바로가기(LNK) 파일을 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 악성코드를 사용하여 컴퓨터 이름, 사용자 이름, C 드라이브의 볼륨 일련 번호(Volume Serial Number), 특정 경로의 파일의 해시 정보 탈취하였다.

SectorE04 그룹의 활동은 미얀마, 부탄, 중국, 일본, 네팔, 싱가포르에서 발견되었다. 해당 그룹은 글로벌 리더십 프로그램과 연공서열 명단(Seniority List)으로 위장한 MS 워드(Word) 문서를 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 악성코드를 사용하여 컴퓨터 이름, 명령 프롬프트(Command Prompt) 실행 결과 등의 데이터를 BASE64로 인코딩(Encoding) 후 C2 서버로 전송하였다.

SectorE05 그룹의 활동은 벨라루스에서 발견되었다. 해당 그룹은 이벤트 스케쥴 문서로 위장한 윈도우 도움말(CHM) 파일을 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 악성코드를 사용하여 컴퓨터 이름, 사용자 이름을 수집하여 C2 서버로 전달한 다음 악성코드를 다운로드 받아 실행하도록 하여 추후 공격을 위한 발판을 마련하였다.

현재까지 지속되는 SectorE 해킹 그룹들의 해킹 활동 목적은 이들을 지원하는 정부와 관련된 정치, 외교 및 군사 활동과 같은 고급 정보 수집을 주된 목적으로 해킹 활동을 수행하는 것으로 분석된다. 그러나 최근에는 중국을 포함한 극동 아시아와 다른 지역으로 확대되고 있는 점으로 미루어, 정치, 외교 및 기술 관련 고급 정보들을 획득하기 위한 활동의 비중도 커지고 있는 것으로 분석된다.

6. SectorH 그룹 활동 특징

2023년 11월에는 총 1개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorH03 그룹이다.

SectorH03 그룹의 활동은 인도, 태국, 아일랜드, 일본에서 발견되었다. 해당 그룹은 윈도우와 리눅스 플랫폼 대상으로 공격 활동을 하였으며, 윈도우 대상으로 인도 군대 관련 문서로 위장한 윈도우 바로가기(LNK) 파일을 배포하여 공격 활동을 하였다. 해당 그룹은 공격 대상 시스템에서 원격 제어 악성코드를 사용하여 C2 서버로부터 전달받은 명령에 따라 시스템 정보 탈취, 특정 디렉토리 또는 파일 삭제, 파일 다운로드 및 업로드 등의 다양한 명령을 수행하였다. 또한 해당 그룹은 동일한 C2 서버에서 리눅스 대상으로 원격 제어 기능의 악성코드를 배포하여 공격 활동을 하였다. 이외에도 해당 그룹은 세미나 초대 목록, 채용(Job Recruit), 월별 보고서(Monthly Report)로 위장한 MS 엑셀(Excel) 문서를 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 악성코드를 사용하여 C2 서버로부터 전달받은 명령에 따라 컴퓨터 이름, 사용자 이름을 포함한 시스템 정보, 파일 및 폴더 정보, 프로세스 리스트 등의 데이터를 탈취하여 C2 서버로 전송하였다.

SectorH 해킹 그룹은 사이버 범죄 목적의 해킹과 정부 지원 목적의 해킹 활동을 병행한다. 특히, 이들을 지원하는 정부와 인접한 국가와의 외교적 마찰이 계속되고 있어 목적에 따라 인접 국가 정부 기관의 군사 및 정치 관련 고급 정보 탈취를 위한 활동을 향후에 지속적으로 수행할 것으로 분석된다.

7. SectorS 그룹 활동 특징

2023년 11월에는 총 1개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorS01 그룹이다.

SectorS01 그룹의 활동은 독일, 콜롬비아, 미국, 캐나다, 남아프리카공화국, 페루에서 발견되었다. 해당 그룹은 송장(Invoice)으로 위장한 어도비(Adobe) PDF 문서 파일을 배포하여 공격 활동을 하였으며, 공격 대상 시스템에서 에이싱크랫(AsyncRAT)으로 알려진 원격 제어 악성코드 및 아마데이 봇넷(Amadey botnet) 알려진 악성코드를 설치하여 컴퓨터 이름, 사용자 이름, 관리자 권한 여부 등의 시스템 정보를 탈취하여 C2 서버로 전송하였다.

현재까지 지속되는 SectorS 해킹 그룹들의 해킹 활동은 이들을 지원하는 정부와 인접한 국가들에서 정치, 외교 및 군사 활동 등 정부 활동 관련 고급 정보를 수집하기 위한 목적으로 해킹 활동을 수행하는 것으로 분석된다.

8. Cyber Crime 그룹 활동 특징

2023년 11월에는 총 8개 해킹 그룹의 활동이 발견되었으며, 이들은 SectorJ03, SectorJ04, SectorJ09, SectorJ39, SectorJ57, SectorJ73, SectorJ85, SectorJ131 그룹이다.

이들은 다른 정부 지원 해킹 그룹들과 다르게 현실 세계에서 금전적인 이윤을 확보할 수 있는 재화적 가치가 있는 온라인 정보들을 탈취하거나, 직접적으로 특정 기업 및 조직들을 해킹 한 후 내부 네트워크에 랜섬웨어(Ransomware)를 유포하거나, 중요 산업 기밀을 탈취한 후 이를 빌미로 금전적 대가를 요구하는 협박 활동 등을 수행한다.

SectorJ03 그룹의 활동은 쿠웨이트, 요르단, 독일, 루마니아, 미국, 아일랜드에서 발견되었다. 해당 그룹은 외무부를 사칭하여 사이드 로딩(Side-Loading) 기법에 악용되는 PE 파일 형식의 정상 파일과 악성코드가 포함된 압축 파일을 피싱 메일(Phishing Mail)로 전달했다.

SectorJ04 그룹은 온프레미스(On-Premise) SysAid 서버 취약점(CVE-2023-47246)에 노출된 시스템을 대상으로 웹쉘(WebShell)을 사용했으며, 최종적으로 파워쉘(PowerShell) 명령을 사용하여 침투 테스팅 도구로 알려져 있는 코발트 스트라이크(Cobalt Strike)를 다운로드 및 실행했다.

SectorJ09 그룹은 웹 사이트에 난독화 된 스키밍(Skimming) 스크립트를 삽입하여, 결제 페이지에서 사용자명, 주소, 메일, 전화번호와 신용카드 지불 정보 등을 수집하는 기존의 해킹 방식을 유지하고 있다.

SectorJ39 그룹의 활동은 중국, 카자흐스탄, 아랍에미리트, 미국, 이스라엘에서 발견되었다. 해당 그룹은 사고 조사 문서로 위장한 MS 워드(Word) 파일 형식의 악성코드를 사용했으며, 공격 대상이 해당 문서를 실행할 경우 취약점을 악용하는 익스플로잇(Exploit) 코드에 의해 추가 악성코드가 다운로드 및 실행된다.

SectorJ57 그룹의 활동은 독일, 프랑스, 미국, 인도네시아에서 발견되었다. 해당 그룹은 압축파일 다운로드 링크가 첨부된 피싱 메일(Phishing Mail)을 사용했으며, 압축 파일에 존재하는 비주얼 베이직 스크립트(Visual Basic Script) 형식의 악성코드를 통해 공격자 서버 명령에 따라 추가 악성코드를 다운로드 및 실행했다.

SectorJ73 그룹은 금전적인 이윤을 위해 로컬 및 원격 컴퓨터 간 파일 전송 도구인 WinSCP로 위장한 악성코드를 사용했으며, 최종적으로 금전적인 이윤을 목적으로 랜섬웨어(Rhysida Ransomware)를 사용했다.

SectorJ85 그룹은 사회 공학 기법을 사용하여 공격 대상 조직의 직원으로부터 자격 증명을 획득했으며, 획득한 자격 증명으로 조직의 헬프데스크(Helpdesk) 또는 IT 직원을 사칭하여 보안 체계 우회를 시도했으며, 최종적으로 금전적인 이윤을 위해 랜섬웨어(Ransomware)를 사용하거나 원격 제어 도구를 사용하여 데이터 탈취를 시도했다.

SectorJ131 그룹의 활동은 파키스탄, 싱가포르, 필리핀, 프랑스, 팔레스타인에서 발견되었다. 해당 그룹은 아파치 액티브MQ(Apache ActiveMQ)의 취약점(CVE-2023-46604)을 악용하여 암호화폐 채굴 스크립트를 배포했다.

IoC(Indicators of Compromise) 및 권고 사항과 함께 개별 위협 이벤트를 자세히 설명하는 전체 보고서는 기존 NSHC ThreatRecon 고객에게 제공됩니다. 자세한 내용은 service@nshc.net으로 문의해 주시기 바랍니다.